Ataque a la cadena de suministro de Node-ipc dirigido a desarrolladores de cripto

Según SlowMist, tres versiones envenenadas de node-ipc se publicaron en el registro de npm el 14 de mayo. Los atacantes secuestraron una cuenta de mantenedor inactiva y enviaron código diseñado para extraer credenciales de desarrolladores, claves privadas, secretos de API de exchanges y todo lo demás, directamente desde archivos .env.

node-ipc es un popular paquete de Node.js que permite que diferentes programas se comuniquen entre sí en la misma máquina, o a veces a través de una red.

SlowMist detecta la brecha

La empresa de seguridad Blockchain, SlowMist, detectó la brecha a través de su sistema de inteligencia de amenazas MistEye.

Versiones 9.1.6, 9.2.3 y 12.0.1

MistEye encontró tres versiones maliciosas, entre ellas:

- Versión 9.1.6.

- Versión 9.2.3.

- Versión 12.0.1.

Todas las versiones anteriores contenían el mismo payload ofuscado de 80 KB.

Node-ipc gestiona la comunicación entre procesos en Node.js. Básicamente ayuda a los programas de Node.js a enviarse mensajes entre sí. Más de 822.000 personas lo descargan cada semana.

Node-ipc se utiliza en todo el espacio de las criptomonedas. Se usa en las herramientas que los desarrolladores emplean para crear dApps, en los sistemas que prueban y despliegan código automáticamente (CI/CD), y en las herramientas de desarrollo cotidianas.

Cada versión infectada tenía el mismo código malicioso oculto incorporado. En el momento en que cualquier programa cargaba node-ipc, el código se ejecutaba automáticamente.

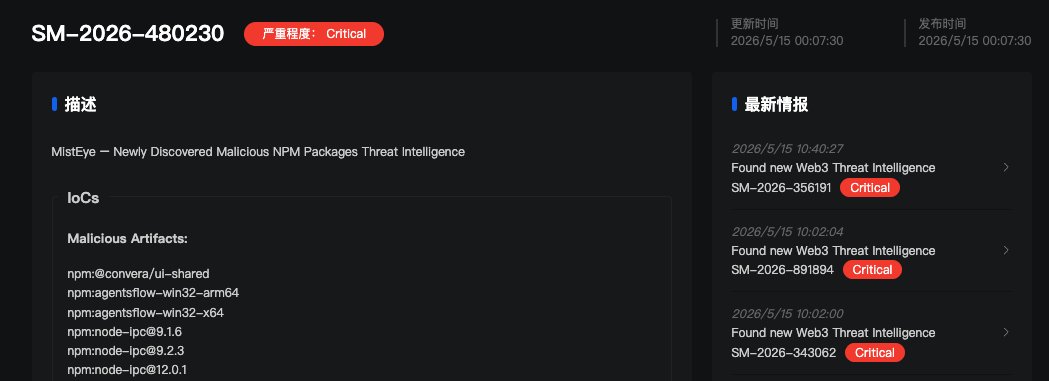

Captura de pantalla de MistEye mostrando paquetes maliciosos de node-ipc. Fuente: SlowMist vía X.

Captura de pantalla de MistEye mostrando paquetes maliciosos de node-ipc. Fuente: SlowMist vía X.

Los investigadores de StepSecurity descubrieron cómo ocurrió el ataque. El desarrollador original de node-ipc tenía una dirección de correo electrónico vinculada al dominio atlantis-software[.]net. Sin embargo, el dominio expiró el 10 de enero de 2025.

El 7 de mayo de 2026, el atacante compró el mismo dominio a través de Namecheap, lo que le otorgó el control del antiguo correo electrónico del desarrollador. A partir de ahí, simplemente hizo clic en "olvidé mi contraseña" en npm, lo restableció y entró directamente con todos los permisos para publicar nuevas versiones de node-ipc.

El desarrollador real no tenía ni idea de que esto estaba ocurriendo. Las versiones maliciosas permanecieron activas durante aproximadamente dos horas antes de ser eliminadas.

El ladrón busca más de 90 tipos de credenciales

El payload integrado busca más de 90 tipos de credenciales de desarrolladores y de la nube. Tokens de AWS, secretos de Google Cloud y Azure, claves SSH, configuraciones de Kubernetes, tokens de GitHub CLI, todo en la lista.

Para los desarrolladores de criptomonedas, el malware ataca específicamente los archivos .env. Estos suelen contener claves privadas, credenciales de nodos RPC y secretos de API de exchanges.

Para extraer los datos robados de forma encubierta, el payload utiliza tunelización DNS. Básicamente oculta los archivos dentro de solicitudes de búsqueda de internet con apariencia normal. La mayoría de las herramientas de seguridad de red no detectan esto.

Los equipos de seguridad advierten que cualquier proyecto que haya ejecutado npm install o que haya tenido dependencias actualizadas automáticamente durante esa ventana de dos horas debe asumir que ha sido comprometido.

Pasos inmediatos, según las indicaciones de SlowMist:

- Verificar los archivos de bloqueo en busca de las versiones 9.1.6, 9.2.3 o 12.0.1 de node-ipc.

- Revertir a la última versión que se sepa que es segura.

- Cambiar todas las credenciales que puedan haber sido filtradas.

Los ataques a la cadena de suministro en npm se han convertido en algo habitual en 2026. Los proyectos de criptomonedas se ven más afectados que la mayoría, porque los accesos robados pueden convertirse rápidamente en dinero robado.

Las mentes más brillantes del mundo cripto ya leen nuestro boletín. ¿Quieres unirte? Únete a ellos.

También te puede interesar

Cómo leer el gráfico CVD de Spot de BTC: Guía práctica para traders

Maggie Haberman del NYT advierte que Trump está dando a los demócratas munición poderosa sin siquiera darse cuenta