有人刚刚清空了长期被遗忘的休眠Ethereum钱包,起因可能追溯至数年前

数百个多年未动的以太坊钱包被清空至同一个已标记地址,将旧私钥泄露事件演变成本周最严峻的加密安全警示。

4月30日,WazzCrypto在X平台上标记了这起影响主网钱包的事件,其警告迅速传播,原因在于受影响的账户并非新设的诱饵热钱包,而是拥有平静历史记录的旧钱包,其中部分与早期以太坊时代的资产和工具相关联。

逾260 ETH(约60万美元)从数百个休眠钱包中被清空。超过500个钱包疑受影响,损失总计约80万美元,且许多钱包已闲置四至八年。相关Etherscan地址被标记为Fake_Phishing2831105,显示596笔交易,并记录了在4月30日前后向THORChain Router v4.1.1转移324.741 ETH的记录。

目前更值得关注的共同点是:长期闲置的钱包已被转移至同一目的地,而入侵路径至今尚未查明。

在DeFi黑客攻击浪潮之后,这一尚未解明的攻击向量使本次清空事件成为本周最强烈的安全警示。协议层漏洞利用通常能为调查人员提供合约、函数调用或特权交易以供检查。

而此处,核心问题在于钱包层面。是有人获取了旧助记词、破解了弱生成密钥、使用了泄露的私钥材料、滥用了曾经处理密钥的工具,还是利用了另一条尚未浮出水面的途径?

公开讨论产生了多种理论,包括旧版钱包工具中的弱熵值、助记词遭入侵、交易机器人密钥处理,以及LastPass时代的助记词存储。一名受影响用户亲自提出了LastPass理论。

对用户的实用建议虽有限,但极为紧迫。闲置并不能降低私钥风险。一个存有价值的钱包取决于密钥的完整历史——助记词、生成它的设备、接触过它的软件,以及那个秘密可能曾被存储的每一个地方。

对于用户而言,应对措施大概是:盘点高价值旧钱包,仅在通过受信赖的硬件或现代钱包软件生成全新密钥材料后再转移资金,并避免将旧助记词输入检测工具、脚本或不熟悉的恢复工具。撤销授权有助于应对协议层面的风险(包括Wasabi的用户警告),但直接的钱包清空事件首先指向密钥安全,而非代币授权问题。

四月扩大了控制面

此次钱包集群事件发生之际,四月加密漏洞利用总计数已处于高位。DefiLlama相关报告显示,四月共发生约28至30起事件,被盗资金超过6.25亿美元。截至5月1日,DefiLlama实时API显示四月共28起事件,总计损失635,241,950美元。

5月1日的一条市场帖子捕捉到了这一压力点:本周的钱包清空事件、Wasabi Protocol的管理员密钥漏洞利用,以及四月更大规模的DeFi损失,均冲击了普通用户鲜少检查的控制面。贯穿整个月的关联是架构层面的,而非归因层面的。

管理员路径成为攻击路径

Wasabi Protocol提供了最近最为典型的协议层示例。据报道,4月30日的漏洞利用事件导致约450万至550万美元被清空,攻击者获取了部署者/管理员权限,将ADMIN_ROLE授予受攻击者控制的合约,并利用UUPS代理升级清空了以太坊、Base和Blast上的金库和资金池。早期安全警报在攻击进行时便已标记出管理员升级模式。

据报道的攻击机制将密钥管理置于事件核心。可升级性本可以是正常的维护基础设施,但集中的升级权限将维护路径变成了高价值目标。若一个部署者或特权账户能够跨链更改实现逻辑,一旦该权限遭到入侵,围绕已审计合约的边界便会瞬间消失。

这是隐藏在许多DeFi界面背后、面向用户的问题。一个协议可以呈现开放的合约、公开的前端界面和去中心化的语言,而关键的升级权限却仍掌握在少数几个操作密钥中。

签名者与验证者承担了最大损失

Drift将同样的控制问题推向了签名者工作流程。Chainalysis描述了社会工程攻击、持久nonce交易、虚假抵押品、预言机操纵,以及零时间锁的2/5安全委员会迁移。Blockaid估计损失约为2.85亿美元,并认为交易模拟和更严格的联署政策本可改变结局。

Drift案例的重要性在于,攻击路径并不依赖简单的公共函数漏洞,而是依赖于一个工作流程——在该流程中,有效签名和快速治理机制可被引导至恶意迁移。签名者流程成为了控制面。

KelpDAO将压力测试延伸至跨链验证领域。事件声明描述了一种桥接配置,其中rsETH路由仅使用LayerZero Labs作为唯一的DVN验证者。取证审查描述了被入侵的RPC节点和DDoS压力向单点验证路径输送虚假数据的情况。

据Chainalysis称,结果是116,500个rsETH(价值约2.92亿美元)在无实际销毁的情况下被释放。代币合约本身可保持完好,而跨链桥却接受了虚假前提。这正是为何一旦跨链资产进入借贷市场和流动性池,验证者失败便会演变为市场结构问题。

AI属于速度层面的讨论

我认为Project Glasswing在此值得特别提及,作为背景参考,与因果关系无关。Anthropic表示,Claude Mythos Preview发现了数千个高危软件漏洞,展示了AI如何压缩漏洞发现周期。这提高了防御者的门槛,但这些加密事件的因果记录指向的是密钥、签名者、管理员权限、跨链桥验证、RPC依赖以及尚未解明的钱包暴露问题。

安全影响仍然严峻。更快的发现速度为攻击者和防御者提供了更多需要同时应对的攻击面,也使旧有的操作捷径代价更高,因为休眠的秘密、特权密钥和单一验证路径可以比团队手动审查更快地被测试。

修复清单是可操作的

四月得出的控制措施位于代码库之上及周围。

| 事件 | 隐藏控制点 | 失败模式 | 实用控制措施 |

|---|---|---|---|

| 休眠以太坊钱包 | 旧钱包材料 | 资金从长期闲置钱包转移至已标记地址,攻击向量尚未查明 | 为有价值的休眠资金生成全新密钥、谨慎迁移,并避免将助记词输入未知工具 |

| Wasabi | 管理员及升级权限 | 特权角色授权和UUPS升级使金库和资金池遭到清空 | 密钥轮换、更强的门槛、受限的管理员权限、时间锁,以及对升级操作的独立监控 |

| Drift | 安全委员会签名者工作流程 | 预签名持久nonce交易和零延迟治理使快速管理员接管成为可能 | 更高门槛、延迟窗口、交易模拟,以及政策强制联署 |

| KelpDAO | 跨链桥验证路径 | RPC投毒和1/1 DVN路由使虚假跨链消息得以通过 | 多DVN验证、跨链不变量监控,以及在同一验证路径之外进行独立检查 |

对于协议而言,优先任务是减少任何单一权限一次性可执行的操作范围。这意味着对管理员操作施加时间锁、更强且更稳定的签名者门槛、受监控的特权交易队列、对参数变更的明确限制,以及在人工批准前模拟交易效果的联署系统。

对于跨链桥而言,优先任务是独立验证和不变量检查。跨链消息应当针对其所声称代表的经济事实进行验证。若rsETH从一侧离开,系统应在目标侧释放价值前,验证另一侧的对应状态变更。该监控需存在于签署消息的同一路径之外。

对于用户而言,修复清单较为简单。通过您已信赖的流程,将有价值的旧资金转移至全新密钥。将该操作与协议特定的授权清理分开处理。在取证工作识别出共同工具、存储路径或暴露来源之前,将所有关于钱包清空根本原因的说法视为暂定结论。

下一次考验

四月证明,普通用户的安全检查清单很可能是不完整的。审计、公开合约和去中心化界面可与集中的管理员权限、薄弱的签名者程序、脆弱的跨链桥验证以及旧钱包秘密并存。

下一季度将奖励以实际行动代替去中心化口号的团队:受限的升级权限、可见的时间锁、独立的验证路径、特权操作的交易模拟、严格的访问控制,以及有据可查的密钥轮换。

休眠钱包清空事件揭示了同一问题令人不安的用户侧版本。一个系统可以看似平静,而旧的控制失误却在后台潜伏等待。四月的漏洞利用浪潮暴露了代码之上的那一层;下一阶段将揭示哪些团队在资金转移之前便将其视为核心安全问题加以对待。

The post Someone just drained long-forgotten dormant Ethereum wallets, and the cause may trace back years appeared first on CryptoSlate.

您可能也会喜欢

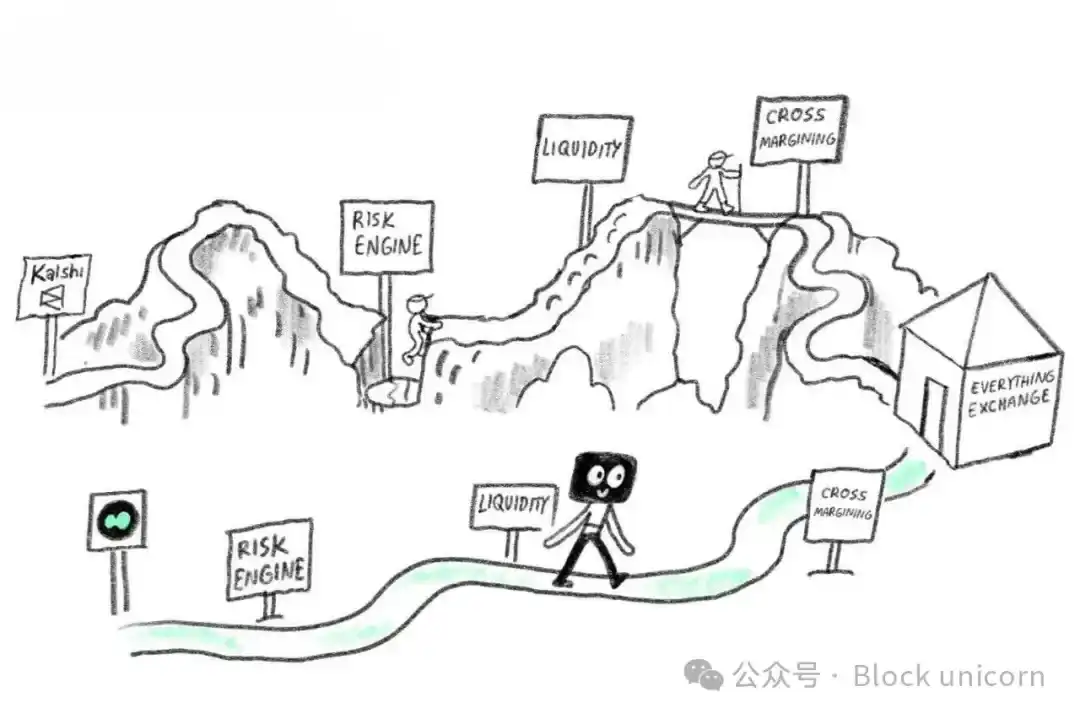

预测市场们能否在永续合约的竞赛中取胜?

DeepMind 的新型 AI 臨床助理在臨床模擬中測試了多模態診斷、安全架構以及人機效能差距